WordPress 是全球使用最广泛的建站系统之一,也正因为如此,它一直是黑客自动扫描和攻击的重点目标。

但在实际运维中你会发现:绝大多数 WordPress 网站被入侵,并不是因为攻击有多高级,而是基础安全防护没做好。

本文基于我在外贸建站项目中的长期实践经验,总结了一套适合绝大多数站长的 WordPress 常规安全防护方案。

不需要复杂服务器运维,只要把下面这几步做到位,就能有效抵御 80%–90% 的 WordPress 常见安全风险。

一、主机层安全是第一道防线(WordPress 主机安全)

选择 WordPress 主机时,安全性永远比价格更重要。

很多 WordPress 网站安全问题,其实在服务器层就已经埋下隐患。

1. 选择托管型 WordPress 主机

如果你没有专业的服务器运维经验,建议优先选择托管型 WordPress 主机(如 Hostinger、siteground 这类)。

这类主机通常已经在系统层面提供了:

- WordPress 服务器安全加固

- 基础防火墙与 Bot 防护

- 自动更新与安全隔离

对于外贸站、企业站来说,这是性价比最高、风险最低的方案。

2. 新手不建议直接使用裸机服务器

使用阿里云、腾讯云等云服务器,本质上是一台完全裸机的 Linux 服务器。

这意味着 WordPress 服务器安全需要你自行负责,包括:

- 系统与运行环境部署

- Linux 防火墙配置

- SSH 安全与端口防护

- 攻击日志与异常排查

如果一定要自行运维服务器,至少需要搭配:

- 宝塔面板

- 服务器防火墙

- WAF(Web 应用防火墙,如雷池)

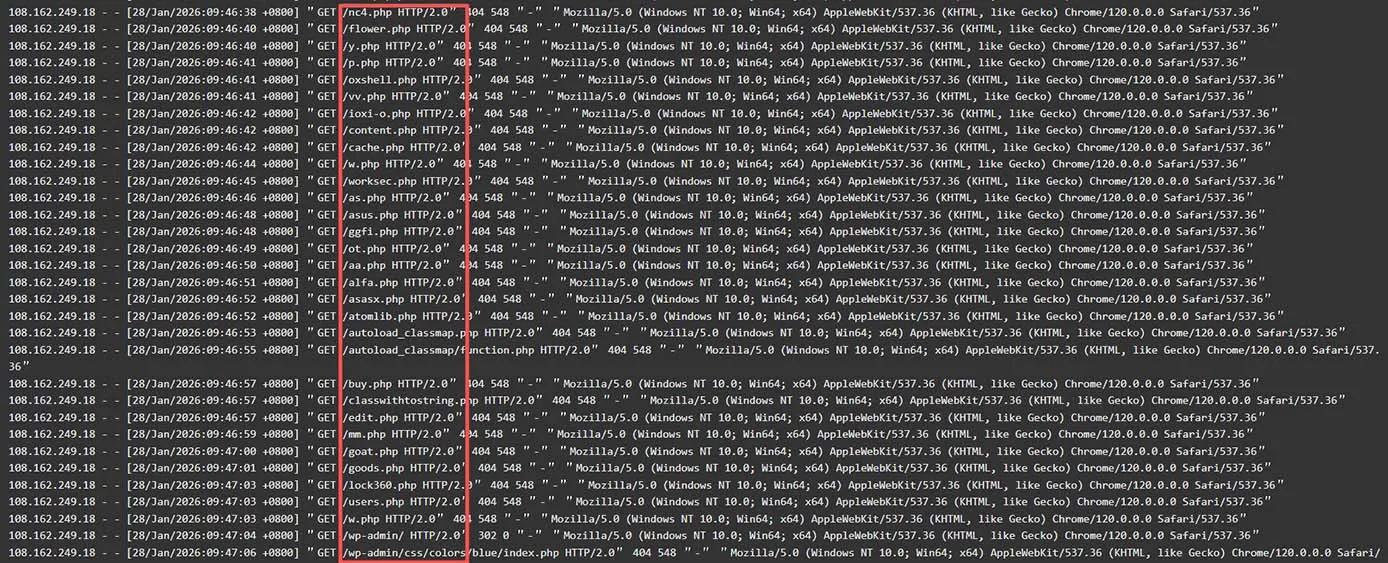

否则,WordPress 网站的访问将会是这样的日志。

1️⃣ 宝塔面板:降低服务器运维门槛(不是安全工具本身)

宝塔面板并不是防火墙,也不是 WAF(网站应用防火墙)虽然他也有付费款的。

它的核心作用是:让服务器运维和 WordPress 部署更可控,减少人为误操作带来的安全问题。

通过宝塔面板,你可以更直观地完成:

- Linux + Nginx + MySQL + PHP 等网站环境的部署

- WordPress 站点、数据库、FTP、SSL 管理

- 查看 CPU、内存、磁盘、负载情况

- 快速定位异常进程与异常流量

对新手来说,宝塔最大的价值在于:

- 减少命令行误操作

- 方便部署服务器防火墙与 WAF

- 网站异常时能更快排查问题

⚠️ 但必须明确:

宝塔面板本身并不能防 WordPress 攻击,它只是运维管理工具。

2️⃣ 服务器防火墙:挡住最基础的网络攻击

服务器防火墙是 WordPress 服务器安全的第一道硬门槛,主要用于防御网络层攻击。

核心作用包括:

- 限制端口访问

- 拦截异常 IP

- 防止端口扫描与暴力探测

基础安全配置至少包括:

- 只开放必要端口(80 / 443 / SSH)

- 修改 SSH 默认端口

- 禁止 root 直接登录

- 对异常访问 IP 进行封禁

如果没有服务器防火墙,常见风险包括:

- SSH 暴力破解

- 端口扫描

- 僵尸网络连接尝试

👉 这是区分“有没有服务器安全意识”的关键配置。

3️⃣ WAF(Web 应用防火墙):WordPress 防攻击的核心

在裸机服务器环境中,WAF 是最重要、也最容易被忽视的一环。

以雷池 WAF 为例,它主要防御的是 Web 层攻击,而不是服务器端口层。

WAF 可以拦截哪些 WordPress 攻击?

- SQL 注入

- XSS 攻击

- 文件上传漏洞

- WebShell 植入

- 恶意爬虫与自动扫描

- 针对 WordPress 插件漏洞的攻击

需要注意的是:

90% 的 WordPress 攻击,目标都是网站程序本身,而不是服务器系统。

没有 WAF 的 WordPress 网站,基本等同于:

“服务器锁了门,但窗户全开着”

为什么我不建议新手折腾这一整套?

实话实说:

宝塔 + 防火墙 + WAF

并不是“装完就安全了”。

它们都需要:

- 持续维护

- 规则更新

- 攻击日志分析

- 误拦截排查

配置不当,常见结果是:

- 正常访客被误封

- 网站打不开

- 攻击发生却毫无察觉

相比之下:

托管型 WordPress 主机 + CDN(如 Cloudflare)而且基本上的主机中等版本的都带了CDN这些服务了。

已经帮你完成了 80% 的 WordPress 服务器安全工作,更适合大多数站长。

3. 利用 CDN 与主机自带安全能力(Cloudflare)

- 启用主机自带的防火墙与 Bot 防护

- 或接入 Cloudflare:

- 免费 CDN

- 基础 DDoS 防护

- 智能 Bot 管理

- WordPress 防扫描

👉 能在主机和 CDN 层挡掉的攻击,不要留给 WordPress 本身。

二、安装且只安装一个 WordPress 综合安全插件

WordPress 安全插件的核心原则是:

一个就够,多了反而冲突。

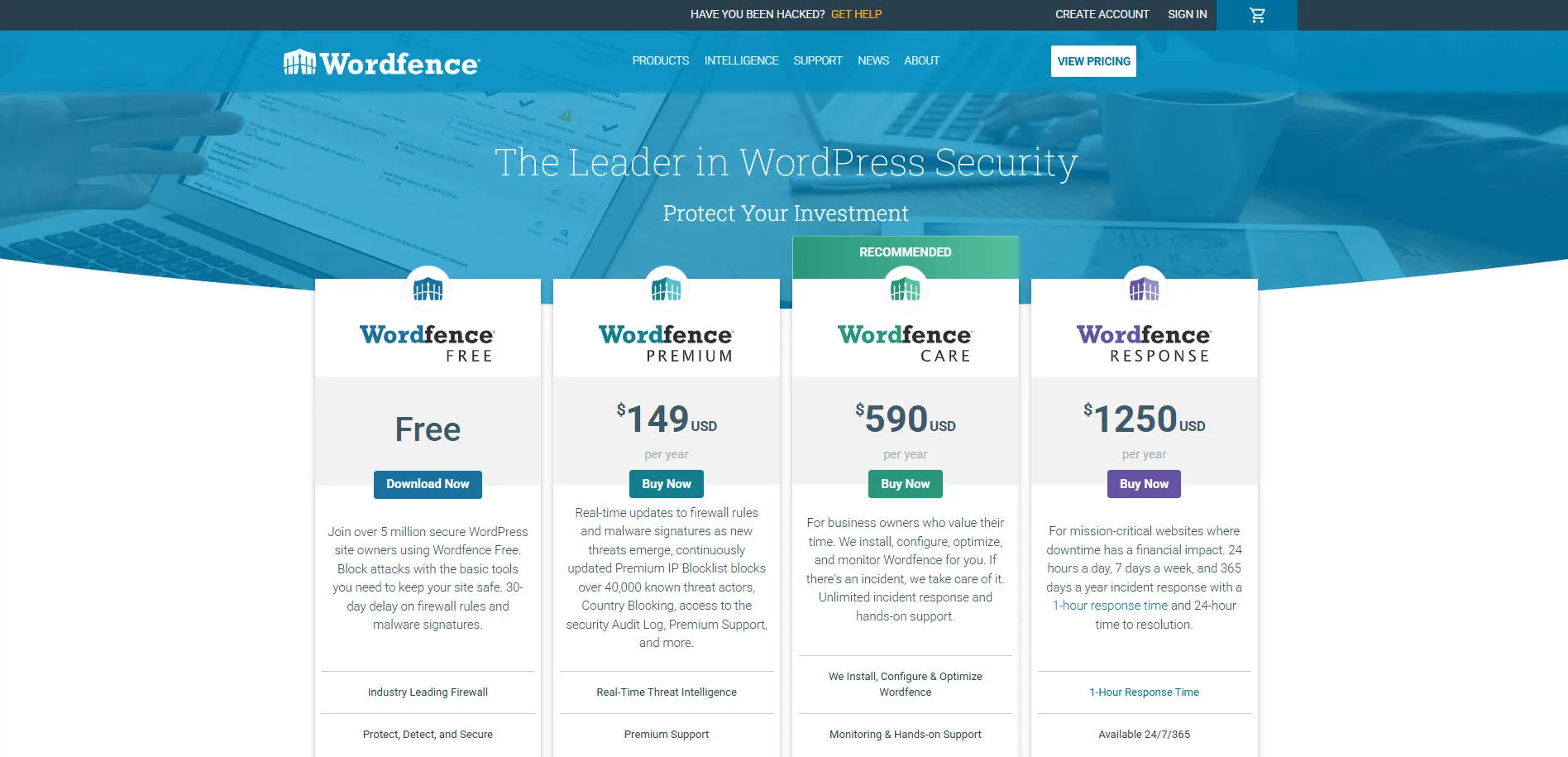

推荐插件:Wordfence(免费版)

Wordfence 免费版已经覆盖 WordPress 网站安全的核心需求:

- Web 应用防火墙(WAF)

- WordPress 恶意代码扫描

- 登录安全(限流、2FA、验证码)

- 实时流量与攻击监控

它可以有效:

- 阻止恶意请求与扫描器

- 检测主题、插件、核心文件是否被篡改

- 防止 WordPress 暴力破解与弱密码登录

- 提前预警已知插件漏洞风险

对于绝大多数中小型 WordPress 网站,免费版已经足够。

三、强化 WordPress 账号与登录安全

账号安全是 成本最低、回报最高 的 WordPress 安全设置。

- 管理员用户名避免使用

admin - 使用 WordPress 自动生成的强密码

- 定期更换管理员密码

如果需要修改已有用户名,可通过数据库方式一次性完成,大幅降低 WordPress 撞库风险。

四、隐藏 WordPress 后台登录入口(辅助防护)

WordPress 默认后台地址是公开的(/wp-login.php、/wp-admin/)。

虽然修改登录地址无法阻止所有攻击,但在实际使用中,可以明显减少低级扫描与暴力尝试。

- 推荐插件:WPS Hide Login

- 自定义 WordPress 后台登录路径

需要明确的是:

这不是核心安全措施,但作为辅助防护非常实用。

五、启用 WordPress SSL 加密通信(HTTPS)

SSL 是 WordPress 网站安全的基础配置:

- 加密用户与服务器之间的数据

- 防止中间人攻击

- 提升用户信任度

- 对 WordPress SEO 有正向影响

目前大多数主机都支持免费 SSL,请确保网站全站启用 HTTPS。

六、只使用正版 WordPress / 主题 / 插件

使用破解 WordPress 插件或主题,本质上是在主动制造安全漏洞。

常见风险包括:

- WordPress 后门

- SEO 垃圾页面

- 恶意跳转

- 插件漏洞无法修复

判断是否正版的标准:

- 是否需要授权

- 是否支持在线更新

- 是否有完整更新日志

同时应避免使用被“二次封装”的 WordPress 系统,这类系统往往无法正常更新,安全风险不可控。

七、保持 WordPress 系统、主题、插件更新

安全更新必须第一时间执行。

推荐更新策略:

- 安全漏洞修复 → 立即更新

- 功能更新 → 可延后

- 每 2–3 个月集中更新一次

- 更新前务必备份网站

同时关注:

- 插件更新日志

- Wordfence 等 WordPress 安全插件的漏洞提醒

八、清理不用的 WordPress 主题与插件

只停用、不删除插件,是 WordPress 安全隐患的重要来源。

- 不再使用的插件与主题应直接删除

- 减少服务器文件与数据库冗余

- 降低潜在攻击面

进阶用户可使用数据库清理插件(如 Advanced Database Cleaner)清理残留数据表。

注意区分:

- 核心插件(Elementor、WooCommerce)不可删除

- 明确不用的插件必须清理

九、WordPress 安全维护的核心原则(总结)

- 插件策略:少而精

- 能自动防护的,不手动硬扛

- 安全优先级高于功能堆砌

- 安全不是绝对防御,而是最大程度降低风险

当你的网站足够“麻烦”,大多数自动化攻击就会自动绕开。